MinIO — это система хранения (object storage system), совместимая с Amazon S3.

По умолчанию, при развертывании MinIO на Debian часто запускается по HTTP. Отсутствие дополнительного уровня безопасности может создавать проблемы и риски в продакшене.

В этой статье мы покажем как настроить HTTPS и TLS для MinIO в Debian несколькими способами.

Роль HTTPS в безопасности MinIO и object storage

MinIO работает с объектами, которые могут содержать резервные копии, медиафацлы, логи, и конфиденциальные документы. Соотвественно, без HTTPS обмен данными между клиентом и сервером происходит в незащищенном виде.

HTTPS шифрует трафик, защищает доступ через ключи, предотвращает определенные виды атак, и поддерживает соответствие нормам безопасности (GDPR, ISO, корпоративные политики). Так как MinIO часто используется в корпоративных инфраструктурах, дополнительный уровень безопасности, который обеспечивает HTTPS протокол, необходим для защищенной работы с данными.

Архитектура MinIO в Debian: что важно учитывать перед настройкой шифрования

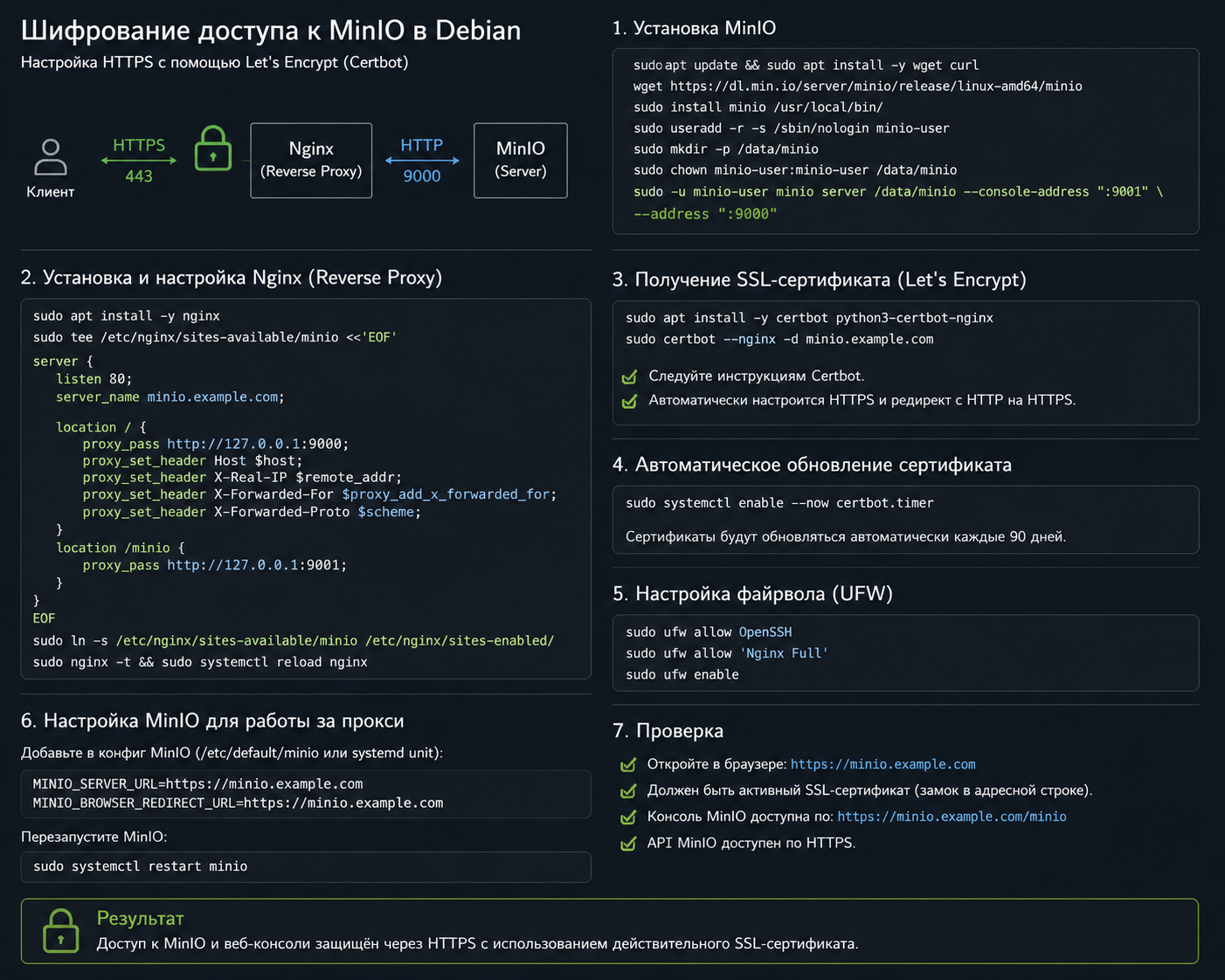

Перед настройкой шифрования важно понимать как происходит развертывание: MinIO запускается через systemd; данные обычно хранятся в определенном каталоге; по умолчанию MinIO слушает порт 9000 (API) и 9001 (web-консоль).

При настройке TLS важно учитывать:

- Будет ли HTTPS реализован напрямую в MinIO.

- Используется ли reverse proxy (Nginx/Apache).

- Есть ли доменное имя (для Let’s Encrypt оно обязательно).

Читайте также: Создание сайта в ISPmanager 6 Lite

Подготовка Debian-сервера к работе с TLS и HTTPS

Вам нужно выполнить определенные шаги перед настройкой шифрования:

- Обновить систему: sudo apt update &&sudo apt upgrade-y

- Установить необходимые пакеты: *openssl, curl, certbot (*если планируется Let’s Encrypt), и nginx или apache2 (если будет reverse proxy).

- Проверить: корректно ли настроен DNS (A-запись указывает на сервер), и открыты ли порты 80 и 443 в брендмауэре.

Если DNS настроена некорректно, получить сертификат будет невозможно.

Выбор SSL-сертификата для MinIO: Let’s Encrypt или собственный CA

Есть два варианта сертификатов, которые вы можете выбрать — от Let’s Encrypt или собственный CA.

Сертификаты Let’s Encrypt часто используются в публичных серверах, потому что они бесплатные, автоматически продлеваются, и поддерживаются всеми браузерами.

Собственный CA часто используется для внутренних сетей и закрытых инфраструктур. Настраивать такой сертификат придется вручную.

Для продашена с публичным доступом часто используются сертификаты Let’s Encrypt.

Генерация и размещение TLS-сертификатов для MinIO

MinIO будет “класть” сертификаты в определенную директорию:

/etc/minio/certs/

Структура должна быть следующей:

public.crt private.key

Сертификаты Let’s Encrypt обычно находятся в:

/etc/letsencrypt/live/your-domain/

Их можно скопировать или создать симлинки:

sudomkdir-p /etc/minio/certs

sudocp fullchain.pem /etc/minio/certs/public.crt

sudocp privkey.pem /etc/minio/certs/private.key

Права доступа должны позволять пользователю MinIO читать файлы.

Часто спрашивают: Выделенный IP-адрес: нужен ли он вашему сайту и какие преимущества дает

Настройка HTTPS в MinIO без reverse proxy

MinIO может работать с TLS напрямую.

После размещения сертификатов:

- Убедитесь, что в systemd-конфигурации MinIO указан правильный путь.

- Перезапустите сервис: sudo systemctlrestart minio

Если сертификаты размещены корректно, MinIO автоматически начнёт работать через HTTPS.

Проверить так ли это можно через эту команду:

https://your-domain:9000

Использование Nginx или Apache в качестве HTTPS-прокси для MinIO

В продакшене часто используется reverse proxy. Прокси дает возможность настраивать HSTS, ограничивать доступ, логировать, балансировать нагрузку и централизованно управлять сертификатами.

В конфигурации прокси (например, Nginx) указывается следующее:

- Proxy pass: proxy_pass http://127.0.0.1:9000

- SSL-сертификаты.

- Заголовки X-Forwarded-For.

- Настройки TLS (например, TLSv1.2+).

Этот способ более гибкий и рекомендуется для продакшена.

Проверка корректности HTTPS-соединения и TLS-конфигурации

После настройки важно проверить:

- Открывается ли MinIO по HTTPS без предупреждений браузера.

- Валиден ли сертификат.

- Поддерживаются ли современные версии TLS.

Проверить можно следующей командой:

curl-v https://your-domain

Или через внешние инструменты проверки SSL-конфигурации.

Также стоит убедиться, что HTTP-доступ отключён или перенаправляется на HTTPS.

Обновление и автоматическое продление SSL-сертификатов для MinIO

Если используется Let’s Encrypt, certbot автоматически создаёт cron-задачу для продления сертификата. После обновления, важно перезапустить MinIO или Nginx:

- sudo systemctl reload nginx

- sudo systemctlrestart minio

Проверить обновление сертификатов можно командой:

sudo certbot renew–dry-run

Регулярная проверка срока действия сертификатов обязательна для стабильной работы object storage.