Компании обрабатывают большие объемы персональных и корпоративных данных, поэтому им необходимо обеспечивать их защиту от несанкционированного доступа. Одним из самых надежных методов защиты является шифрование данных. Особенно важно реализовать его непосредственно на сервере, где хранится и обрабатывается основная информация.

Дальше мы подробно рассмотрим, зачем нужно серверное шифрование, как оно работает, какие алгоритмы применяются и как грамотно организовать защиту данных.

Что такое шифрование данных на сервере и зачем оно необходимо

Шифрование — это процесс преобразования данных в форму, недоступную для чтения без специального ключа. На сервере этот процесс выполняется автоматически, обеспечивая безопасность как при хранении, так и при передаче информации.

Почему защита информации критически важна для бизнеса

Для любого бизнеса утечка данных может означать репутационные потери, штрафы и даже юридическую ответственность. Без надежной криптографии невозможно гарантировать безопасность конфиденциальной информации. Защищённый сервер помогает предотвратить атаки, даже если злоумышленники получат физический доступ к диску.

Законодательные требования к безопасности данных (GDPR, HIPAA и др.)

Законодательные акты, такие как GDPR в Европе или HIPAA в США, требуют обязательного соблюдения норм по защите данных. Среди ключевых требований — наличие шифрования и контроль доступа к ключам. Несоблюдение норм может повлечь за собой крупные штрафы и судебные иски.

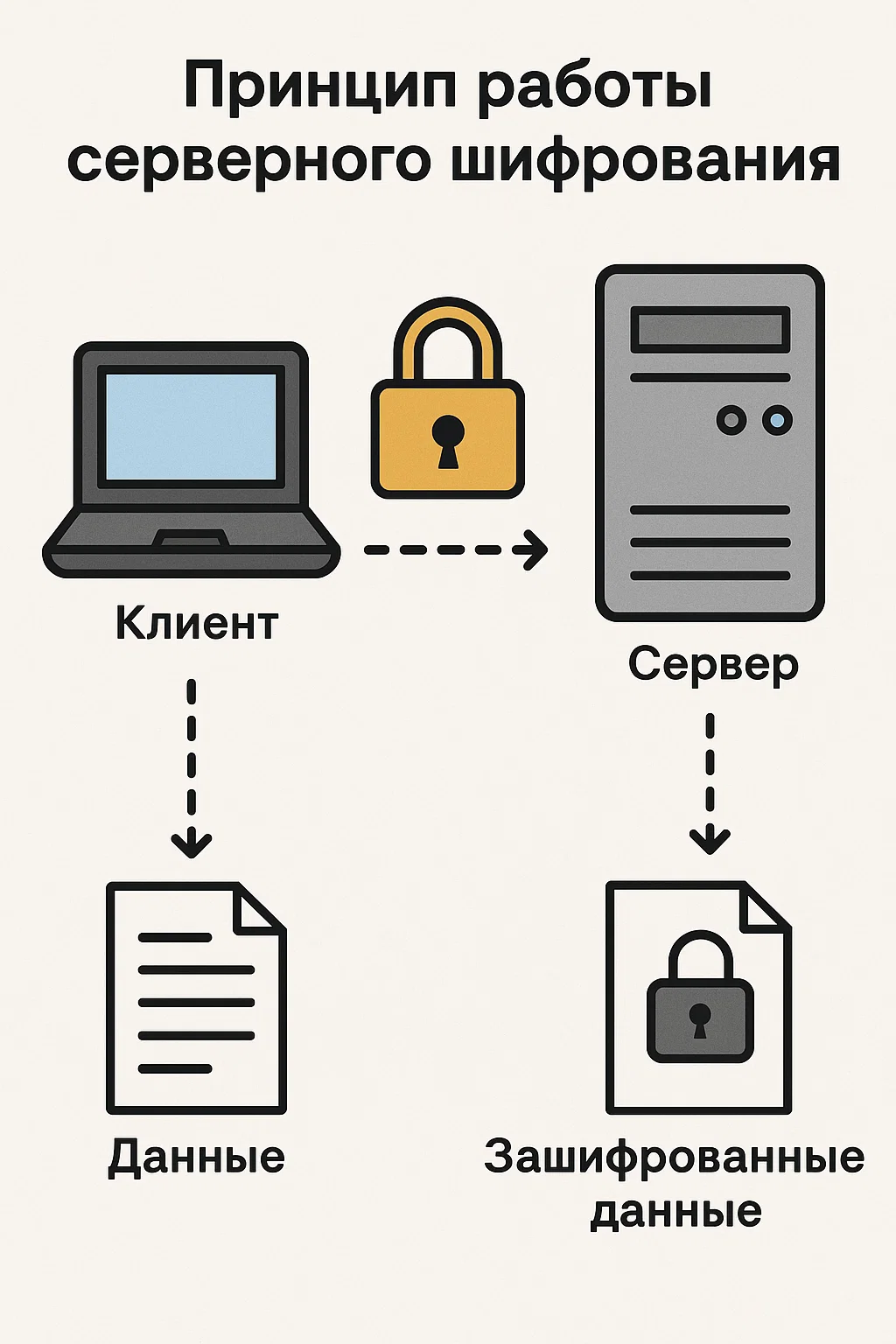

Принцип работы серверного шифрования

Чтобы реализовать эффективную защиту данных, важно понимать, как именно работает шифрование на уровне сервера.

Что происходит с данными до, во время и после шифрования

На этапе ввода данные поступают на сервер в открытом виде. Затем они проходят через криптографический алгоритм, где при помощи ключа шифруются. После этого информация хранится в защищенном виде на жестком диске, и доступна только при наличии соответствующего ключа для расшифровки.

Ключи шифрования: генерация, хранение, управление

Управление ключами — это фундамент безопасности. Они могут быть симметричными или ассиметричными. Важно не только сгенерировать надежный ключ, но и безопасно его хранить, желательно с использованием аппаратных модулей (например, HSM). Также необходимо внедрять системы ротации и автоматической смены ключей.

Алгоритмы и технологии шифрования, применяемые на серверах

В основе любой системы безопасности лежат проверенные временем криптографические алгоритмы, которые применяются для шифрования информации.

Давайте разберем самые надёжные и популярные технологии.

Популярные протоколы и стандарты: AES, RSA, ECC

На серверах чаще всего применяются такие алгоритмы, как AES (симметричный), RSA и ECC (оба они ассиметричные). AES широко используется для шифрования дисков, а RSA и ECC — для защищенных соединений, например через браузер.

Выбор между симметричным и асимметричным шифрованием

Симметричное шифрование использует один и тот же ключ для шифрования и расшифровки. Оно быстрее, но менее безопасно при передаче ключей. В ассиметричном шифровании используются пары ключей (публичный и приватный), что делает его более надежным при передаче через протоколы связи, особенно в работе через браузер.

Читайте также: DoS и DDoS-атаки: в чем разница и как защитить свой сервер

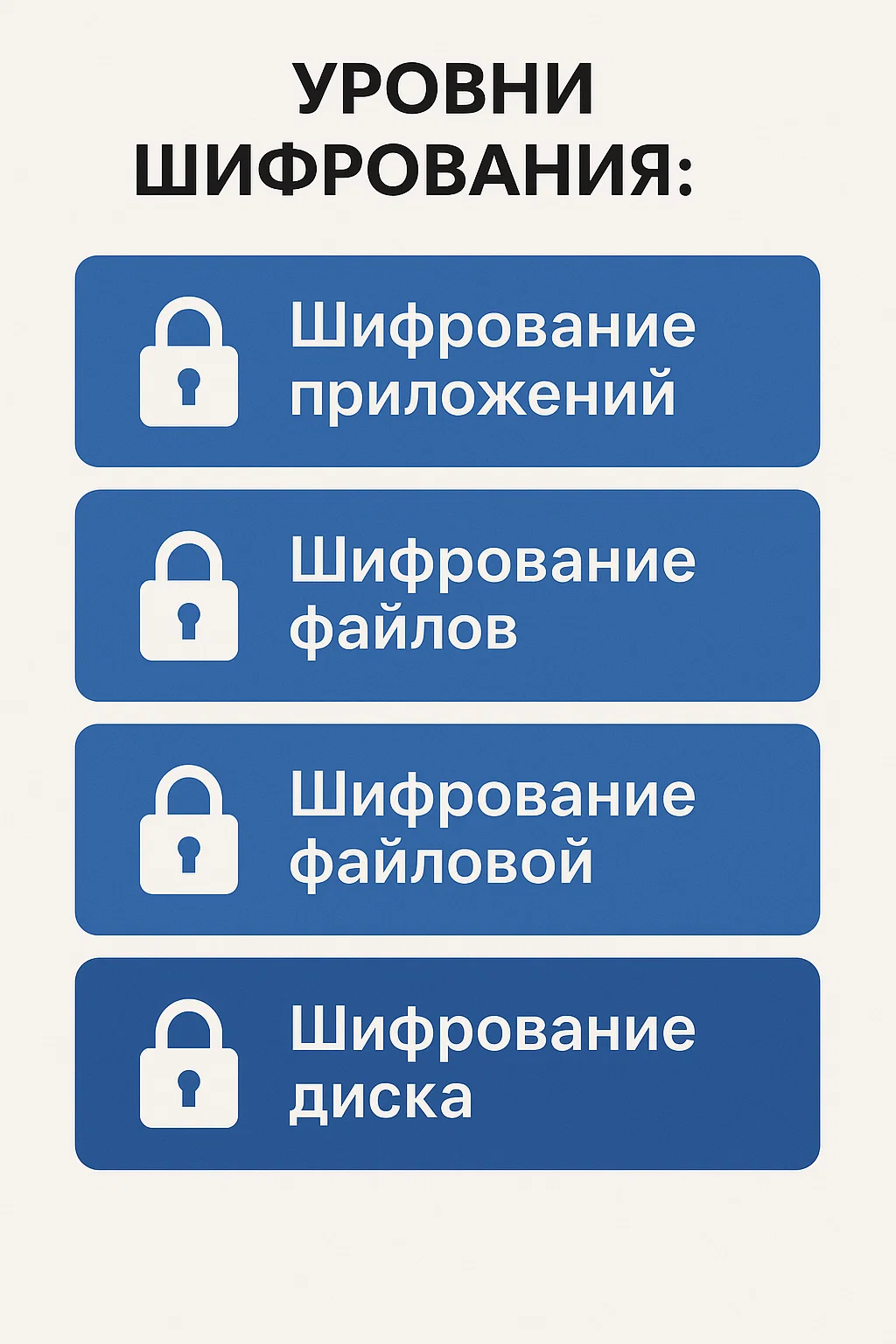

Уровни шифрования: от диска до приложений

Эффективная защита информации требует шифрования на разных уровнях инфраструктуры. Такой подход снижает риски и усиливает защиту даже при компрометации одного из компонентов системы.

На практике применяются различные методы: полное шифрование файловой системы, защита баз данных, изоляция данных в облачных сервисах.

Шифрование файловой системы и жестких дисков

Одним из первых уровней является шифрование диска. Решения вроде BitLocker от Microsoft обеспечивают полное шифрование тома. При этом вся файловая система на сервере защищается от постороннего доступа.

Защита баз данных и хранилищ данных

Базы данных можно защищать как на уровне файлов, так и на уровне отдельных полей. Многие СУБД (например, MySQL, PostgreSQL) имеют встроенные механизмы криптографии и позволяют управлять ключами через внешние HSM-модули.

Шифрование в облачных и виртуальных средах

Виртуальные сервера и облачные хранилища (AWS, Azure) также поддерживают шифрование данных. Важно контролировать, где и как генерируются ключи, и применять специализированные алгоритмы, чтобы обеспечить изоляцию даже внутри виртуализированной среды.

Как правильно настроить шифрование на сервере

Техническая реализация шифрования требует чёткого понимания процессов, инструментов и рисков. От правильной настройки зависит не только эффективность защиты, но и производительность сервера, а также соответствие нормативным требованиям.

Настройка SSL/TLS для безопасной передачи данных

SSL/TLS протоколы используются для установления безопасного соединения между клиентом (например, браузером) и сервером. Они используют ассиметричное шифрование на начальном этапе, а затем переходят на симметричное для увеличения скорости работы.

Это интересно: Как подключиться к серверу по FTP/SFTP через Total Commander

Интеграция с аппаратными модулями безопасности (HSM)

HSM (Hardware Security Module) обеспечивает надежное хранение и обработку ключей. Такие модули защищают от физических атак и гарантируют, что ключи не будут извлечены даже при взломе сервера.

Автоматизация и аудит процессов шифрования

Для крупных систем важно автоматизировать процессы шифрования и управления ключами. Системы аудита позволяют отслеживать все операции с данными, включая доступ к ключам, что важно для соблюдения норм GDPR и других стандартов.

Типичные ошибки и риски при внедрении шифрования

Даже при наличии лучших алгоритмов и самых современных решений, неправильное внедрение шифрования может создать новые уязвимости. Часто недооценивается важность безопасного хранения ключей, резервного копирования, или нарушаются принципы изоляции между уровнями доступа. Также встречаются проблемы с производительностью сервера из-за неоптимальных настроек.

Давайте посмотрим на самые распространенные из них.

Уязвимости при неправильном хранении ключей

Самая распространенная ошибка — хранение ключей в незашифрованных файлах на том же сервере, что и данные. Это сводит на нет всю защиту. Использование HSM и удалённых ключевых серверов помогает устранить эту уязвимость.

Проблемы с производительностью и резервным копированием

Неправильный выбор алгоритмов или избыточное шифрование может негативно повлиять на производительность сервера. Также важно настроить шифрование для резервных копий, иначе уязвимым окажется весь процесс восстановления данных.

Итоги

Надежное шифрование на сервере — это обязательное условие для защиты бизнеса, соблюдения законодательства и доверия клиентов. Использование современных алгоритмов, правильное управление ключами, интеграция с HSM и настройка безопасных соединений через протоколы SSL/TLS — всё это в комплексе позволяет построить действительно надежную систему безопасности.

Грамотная реализация защитных мер поможет предотвратить утечки и сохранить контроль над ценными данными.